Základní rozpor

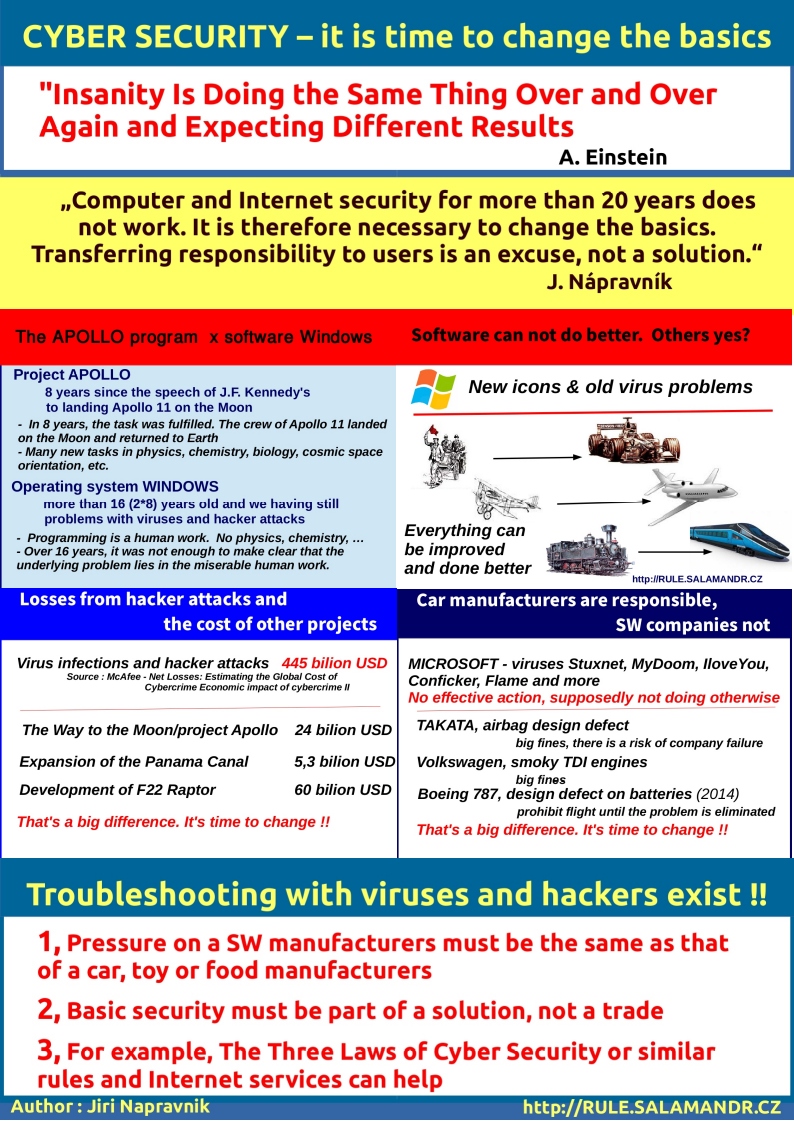

Konstruktéři letadel, vlaků nebo automobilů musí respektovat přírodní (fyzikální, chemické) zákony, jako je například roztažnost nebo tření materiálů,  chemická reakce různých látek, kvalita a intenzita hoření. Dopravní prostředky a další stroje udělaly obrovský pokrok a současně sebevědomí a náročnost zákazníků způsobují, že výrobci se snaží případné skryté vady rychle opravovat.

chemická reakce různých látek, kvalita a intenzita hoření. Dopravní prostředky a další stroje udělaly obrovský pokrok a současně sebevědomí a náročnost zákazníků způsobují, že výrobci se snaží případné skryté vady rychle opravovat.

Naproti tomu, tvorba počítačových programů je pouze lidská práce, která nemusí respektovat přírodní zákony. Chyba v operačním systému a dalších programech není způsobena naší neznalostí přírodních zákonů, ale jedná se o následek špatné práce analytiků, programátorů a testerů. To je obrovský rozdíl proti práci konstruktérů a vývojářů v jiných oborech.

Trápí Vás bezpečnost ICT, nerozumíte tomu proč problémy s počítačovými viry a hackerskými útoky nejsou již dávno vyřešené

a hledáte odpovědi ?? Tak jste zde správně.

Tři pravidla ICT bezpečnosti řeší problém s počítačovými viry !!

Operační systémy byly původně vytvářeny jako základ pro spouštění jednoduché kancelářské aplikace, například "chytrého psacího stroje" tedy textového editoru. A právě tento pohled je základem dnešních problémů s ICT bezpečností. Asi okolo roku 2000 se situace začala dramaticky měnit. Došlo k rozšíření počítačů, počítačových sítí a Internetu, ale neměnily se základy bezpečnosti ICT. Dnes je v businessu mnoho odvětví, které jsou životně závislé na počítačích. Například banky  nebo obchody by dnes mohly velmi těžko nabízet své služby bez počítačů a počítačových sítí. Bez počítačů a Internetu by nemohly existovat ani e-shopy a také projektování nových výrobků a staveb a následná příprava výroby těchto výrobků (CAD/CAM).

nebo obchody by dnes mohly velmi těžko nabízet své služby bez počítačů a počítačových sítí. Bez počítačů a Internetu by nemohly existovat ani e-shopy a také projektování nových výrobků a staveb a následná příprava výroby těchto výrobků (CAD/CAM).

Operační systémy a další aplikace vznikly a rozvíjely se bez kontrolních pravidel a povinností. Sice vzniklo mnoho norem (např. ISO 2700x) nebo dokonce i zákony (O kybernetické bezpečnosti), jenže ani tyto zákony neřeší základy problémů. Obrovský nedostatek těchto norem a zákonů spočívá v tom, že nahlíží na počítačové programy jako na věc, kterou není možné změnit nebo nějak nově kontrolovat.

Další úskalí je i v tom, že okolo celého oboru ICT se vytvořila atmosféra něčeho vyjímečného, kde nemohou platit pravidla běžná v jiných oborech. Ve skutečnosti je tvorba počítačových programů normální lidská činnost. Jistě jsou potřeba znalosti programovacích jazyků, ale to není nic vyjímečného. Pro vyprojektování budovy nebo převodovky jsou také potřeba speciální znalosti.

Číst dál: Bezpečnost IT potřebuje změnu

Na první pohled vypadá složitě každá nová věc.

Ve skutečnosti změna bezpečnosti Internetu a počítačových systémů není složitější než vyřešení problému s průmyslovou solí v potravinách nebo se škodlivými látky v hračkách. Stačí, když budou mít zákazníci stejné nároky na SW jako na automobily, léky nebo potraviny.

Tři pravidala počítačové bezpečnosti a návrh SOFTWARE Control Serveru nastavují pravidla pro spolehlivě porovnávání souboru vydaného autorem se souborem, který je nalezen v zařízení uživatele.

Soubor u autora = soubor v počítači uživatele

Číst dál: Vypadá to složitě

Tvorba SW je exaktní obor, kde je možné vše jasně a jednoznačně popsat. Přesto se IT bezpečnost již mnoho měsíců nebo spíš let točí v kruhu. V začarovaném  kruhu. Jistě objevují se nové bezpečnostní programy, jenže tato řešení reagují na minulé hrozby Situace se stále zhoršuje a rozšiřuje se i oblast zařízení, která mohou být cílem počítačových útoků. Už dávno to nejsou pouze PC. Dalším cílem jsou chytré telefony, SCADA / PLC systémy, IoT (Internet of Things).

kruhu. Jistě objevují se nové bezpečnostní programy, jenže tato řešení reagují na minulé hrozby Situace se stále zhoršuje a rozšiřuje se i oblast zařízení, která mohou být cílem počítačových útoků. Už dávno to nejsou pouze PC. Dalším cílem jsou chytré telefony, SCADA / PLC systémy, IoT (Internet of Things).

Celý obor tvorby operačních systémů, aplikací a dalších modulů jako jsou ovladače je exaktní obor. V oblasti návrhu, tvorby a testování software je možné (a musí být možné) procedury a funkce jasně popsat. Exaktně je možné vždy popsat i povolené reakce SW modulu nebo celé aplikace.

V prostředí založeném na jasném popsání úloh je možné zavést i jasnou kontrolu.

Číst dál: IT je exaktní obor

Druhou možností je, že tvůrci virů najdou způsob jak jedenkrát spustit v napadeném počítači počítačový virus tím, že znají nějakou novou (zero-day) slabinu v programu nebo zneužijí důvěřivosti uživatele. Slabiny v počítačových programech byly, jsou a budou. Tvůrci se snaží jejich počet minimalizovat, ale s existencí zero-day slabin musíme počítat. Stejně tak musíme počítat s nezkušeností a možná i naivitou běžných uživatelů.

Když zabráníme počítačovým virům, aby se připojovaly k legálním souborům nebo jinak upravovaly tyto soubory, tak zmizí velká část počítačových virů. Když zabráníme tomu, aby se v systému spouštěly neznámé soubory, tak se odstraní prostor pro existenci počítačových virů a pro činnost počítačových podvodníků

Číst dál: Jak virus napadne soubory

Odpověď je velmi jednoduchá. Výrazně ubude nebo úplně zmizí počítačové viry a omezí se prostor pro hackery. Na změně základních pravidel vydělají všichni.  Běžní uživatelé nebudou žít ve strachu z počítačových virů, administrátorům systémů ubude starostí s podivným chováním uživatelských zařízení i serverů a vydělají i firmy, které se věnují ICT bezpečnosti, ty se budou moci věnovat skutečné bezpečnosti a vyhodnocování kdo, co a kdy prováděl.

Běžní uživatelé nebudou žít ve strachu z počítačových virů, administrátorům systémů ubude starostí s podivným chováním uživatelských zařízení i serverů a vydělají i firmy, které se věnují ICT bezpečnosti, ty se budou moci věnovat skutečné bezpečnosti a vyhodnocování kdo, co a kdy prováděl.

Ve všech exaktních oborech je možné přesně popsat funkce a algoritmy. Takže je také možné přesně a jasně nastavit kontrolní pravidla. Máte chuť a zájem taková pravidla prosadit i v oblasti software??

Pokud ano, pomozte s prosazením Tří pravidel ICT bezpečnosti do praxe.

Dodržování tří pravidel ICT bezpečnosti zajistí, že v počítači nebo jiném zařízení uživatele bude SW s parametry, jaké vydal jeho tvůrce a počítačové viry nebudou moci manipulovat s SW.

V pravidle číslo 3 je uvedeno, že operační systém nebo speciální bezpečnostní doplněk (např. antivirus v2.0) bude provádět kontrolu všech spouštěných systémových souborů a knihoven, které tyto soubory používají. Takový postup zajistí, že v počitači, telefonu nebo jiném zařízení se budou spouštět pouze programy a jejich soubory, které mají vždy parametry přesně takové jaké určil výrobce a nikdo s obsahem programů nemanipuloval.

Tři pravidla ICT bezpečnosti neřeší všechny možné problémy, to je dobré přiznat. Pokud bude logická nebo programátorská chyba v programu již od jeho autora, tak s tím používání Tří pravidel nic neudělají. Tato pravidla, ale pomohou ohlídat, že přes takovou slabinu nebude útočník v systému instalovat nebo dokonce spouštět neznámý program.

Tři pravidla ICT bezpečnosti neřeší všechny možné problémy, to je dobré přiznat. Pokud bude logická nebo programátorská chyba v programu již od jeho autora, tak s tím používání Tří pravidel nic neudělají. Tato pravidla, ale pomohou ohlídat, že přes takovou slabinu nebude útočník v systému instalovat nebo dokonce spouštět neznámý program.

nebo obchody by dnes mohly velmi těžko nabízet své služby bez počítačů a počítačových sítí. Bez počítačů a Internetu by nemohly existovat ani e-shopy a také projektování nových výrobků a staveb a následná příprava výroby těchto výrobků (CAD/CAM).

nebo obchody by dnes mohly velmi těžko nabízet své služby bez počítačů a počítačových sítí. Bez počítačů a Internetu by nemohly existovat ani e-shopy a také projektování nových výrobků a staveb a následná příprava výroby těchto výrobků (CAD/CAM).

chemická reakce různých látek, kvalita a intenzita hoření. Dopravní prostředky a další stroje udělaly obrovský pokrok a současně sebevědomí a náročnost zákazníků způsobují, že výrobci se snaží případné skryté vady rychle opravovat.

chemická reakce různých látek, kvalita a intenzita hoření. Dopravní prostředky a další stroje udělaly obrovský pokrok a současně sebevědomí a náročnost zákazníků způsobují, že výrobci se snaží případné skryté vady rychle opravovat. kruhu. Jistě objevují se nové bezpečnostní programy, jenže tato řešení reagují na minulé hrozby Situace se stále zhoršuje a rozšiřuje se i oblast zařízení, která mohou být cílem počítačových útoků. Už dávno to nejsou pouze PC. Dalším cílem jsou chytré telefony, SCADA / PLC systémy, IoT (Internet of Things).

kruhu. Jistě objevují se nové bezpečnostní programy, jenže tato řešení reagují na minulé hrozby Situace se stále zhoršuje a rozšiřuje se i oblast zařízení, která mohou být cílem počítačových útoků. Už dávno to nejsou pouze PC. Dalším cílem jsou chytré telefony, SCADA / PLC systémy, IoT (Internet of Things). Běžní uživatelé nebudou žít ve strachu z počítačových virů, administrátorům systémů ubude starostí s podivným chováním uživatelských zařízení i serverů a vydělají i firmy, které se věnují ICT bezpečnosti, ty se budou moci věnovat skutečné bezpečnosti a vyhodnocování kdo, co a kdy prováděl.

Běžní uživatelé nebudou žít ve strachu z počítačových virů, administrátorům systémů ubude starostí s podivným chováním uživatelských zařízení i serverů a vydělají i firmy, které se věnují ICT bezpečnosti, ty se budou moci věnovat skutečné bezpečnosti a vyhodnocování kdo, co a kdy prováděl. Tři pravidla ICT bezpečnosti neřeší všechny možné problémy, to je dobré přiznat. Pokud bude logická nebo programátorská chyba v programu již od jeho autora, tak s tím používání Tří pravidel nic neudělají. Tato pravidla, ale pomohou ohlídat, že přes takovou slabinu nebude útočník v systému instalovat nebo dokonce spouštět neznámý program.

Tři pravidla ICT bezpečnosti neřeší všechny možné problémy, to je dobré přiznat. Pokud bude logická nebo programátorská chyba v programu již od jeho autora, tak s tím používání Tří pravidel nic neudělají. Tato pravidla, ale pomohou ohlídat, že přes takovou slabinu nebude útočník v systému instalovat nebo dokonce spouštět neznámý program.